Tips för att skydda din dator mot Thunderspy attack

Thunderbolt är gränssnittet för hårdvarumärket utvecklat av Intel . Det fungerar som ett gränssnitt mellan dator och externa enheter. Medan de flesta av Windows -datorerna kommer med alla sorters portar, använder många företag Thunderbolt för att ansluta till olika typer av enheter. Det gör anslutningen enkel, men enligt forskning vid Eindhovens tekniska(Eindhoven University) universitet kan(Technology) säkerheten bakom Thunderbolt brytas med en teknik — Thunderspy . I det här inlägget kommer vi att dela med dig av tips du kan följa för att skydda din dator mot Thunderspy .

Vad är Tunderspy ? Hur fungerar det?

Det är en smygattack som gör det möjligt för en angripare att få tillgång till DMA- funktioner (Direct Memory Access) för att äventyra enheter. Det största problemet är att det inte finns några spår kvar eftersom det fungerar utan att använda skadlig programvara eller länkbete. Det kan kringgå de bästa säkerhetsrutinerna och låsa datorn. Så hur fungerar det? Angriparen behöver direkt åtkomst till datorn. Enligt forskningen tar det mindre än 5 minuter med rätt verktyg.

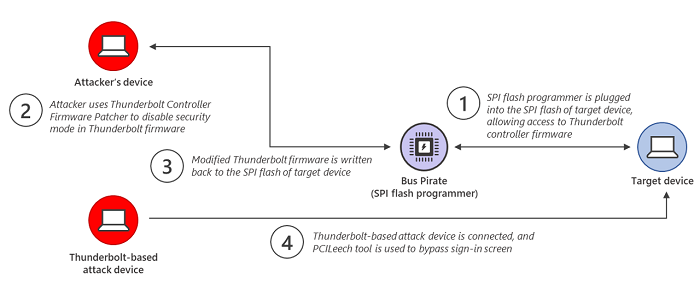

Angriparen kopierar källenhetens Thunderbolt Controller Firmware(Thunderbolt Controller Firmware) till sin enhet. Den använder sedan en firmware-patcher ( TCFP ) för att inaktivera säkerhetsläget som tillämpas i Thunderbolt - firmware. Den modifierade versionen kopieras tillbaka till måldatorn med hjälp av Bus Pirate - enheten. Sedan ansluts en Thunderbolt -baserad attackenhet till enheten som attackeras. Den använder sedan PCILeech- verktyget för att ladda en kärnmodul som kringgår Windows -inloggningsskärmen.

Så även om datorn har säkerhetsfunktioner som säker start(Secure Boot) , stark BIOS och lösenord för operativsystemkonton och aktiverad fullständig diskkryptering, kommer den fortfarande att kringgå allt.

TIPS(TIP) : Spycheck kommer att kontrollera om din dator är sårbar för Thunderspy-attacken .

Tips för att skydda dig mot Thunderspy

Microsoft rekommenderar(recommends) tre sätt att skydda sig mot det moderna hotet. Vissa av dessa funktioner som är inbyggda i Windows kan utnyttjas medan vissa bör aktiveras för att mildra attackerna.

- PC-skydd med säker kärna

- Kernel DMA-skydd

- Hypervisor-skyddad kodintegritet ( HVCI )

Som sagt, allt detta är möjligt på en Secured-core PC. Du kan helt enkelt inte tillämpa detta på en vanlig PC eftersom hårdvaran inte finns tillgänglig som kan säkra den från attacken. Det bästa sättet att ta reda på om din dator stöder det är genom att kolla avsnittet Device Security i (Devic Security)Windows Security -appen.

1] Säkrad kärna PC-skydd

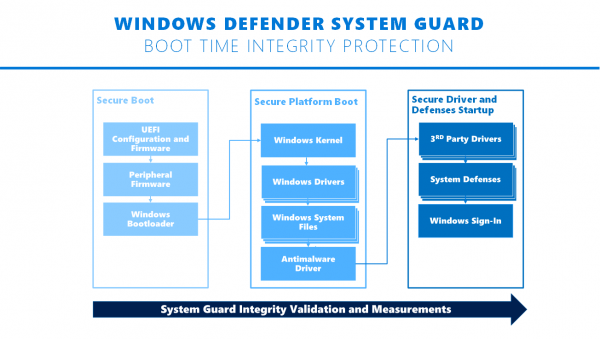

Windows Security , Microsofts interna säkerhetsprogramvara, erbjuder Windows Defender System Guard och virtualiseringsbaserad säkerhet. Du behöver dock en enhet som använder datorer med säker kärna(Secured-core PCs) . Den använder rotad hårdvarusäkerhet i den moderna CPU :n för att starta systemet till ett tillförlitligt tillstånd. Det hjälper till att lindra försök som görs av skadlig programvara på firmwarenivå.

2] Kernel DMA-skydd

Kernel DMA -skyddet introducerades i Windows 10 v1803 och ser till att blockera extern kringutrustning från DMA - attacker ( Direct Memory Access ) med (Memory Access)PCI -hotplug-enheter som Thunderbolt . Det betyder att om någon försöker kopiera skadlig Thunderbolt -firmware till en maskin kommer den att blockeras över Thunderbolt- porten. Men om användaren har användarnamnet och lösenordet kommer han att kunna kringgå det.

3] Härdningsskydd(Hardening) med Hypervisor-skyddad(Hypervisor-protected) kodintegritet ( HVCI )

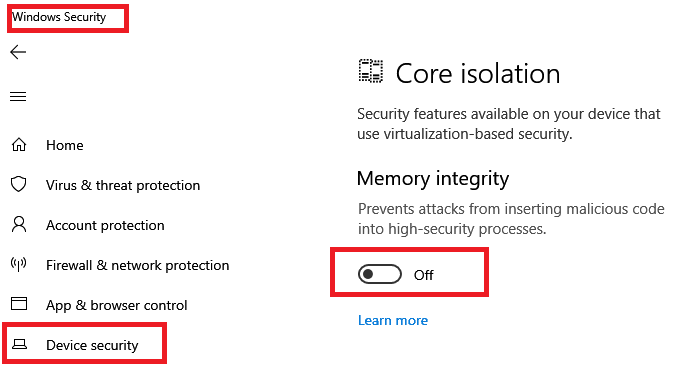

Hypervisor-skyddad kodintegritet eller HVCI bör vara aktiverat på Windows 10 . Det isolerar undersystemet för kodintegritet och verifierar att kärnkoden(Kernel) inte är verifierad och signerad av Microsoft . Det säkerställer också att kärnkod inte kan vara både skrivbar och körbar för att säkerställa att overifierad kod inte körs.

Thunderspy använder PCILeech- verktyget för att ladda en kärnmodul som kringgår Windows -inloggningsskärmen. Att använda HVCI kommer att se till att förhindra detta eftersom det inte kommer att tillåta det att exekvera koden.

Säkerheten ska alltid vara på topp när det kommer till att köpa datorer. Om du hanterar data som är viktig, särskilt för företag, rekommenderas det att köpa Secured-core PC- enheter. Här är den officiella sidan för sådana enheter(such devices) på Microsofts webbplats.

Related posts

Hur undviker man nätfiske och attacker?

Vad är Remote Access Trojan? Förebyggande, upptäckt och borttagning

Ta bort virus från USB-minnet med kommandotolken eller batchfil

Rogue Security Software eller Scareware: Hur kontrollerar, förhindrar, tar bort?

Vad är Win32: BogEnt och hur tar man bort det?

Cyberattacker - definition, typer, förebyggande

Bästa online skannrar för skadlig programvara för att skanna en fil

Åtgärda felet Sök misslyckades när du kör Chrome Malware Scanner

3 sätt att bli av med virus, spionprogram och skadlig programvara

Bästa gratis programvara för borttagning av spion- och skadlig programvara

Vad är IDP.generic virus och hur tar man bort det?

Hur identifierar Microsoft skadlig programvara och potentiellt oönskade applikationer

De bästa skannrarna för virus och skadlig programvara GARANTERAT för att kärnva ur alla virus

Hur man förhindrar skadlig programvara - Tips för att säkra Windows 11/10

Vad är en bakdörrsattack? Betydelse, exempel, definitioner

Hur man använder Avast Boot Scan för att ta bort skadlig programvara från Windows PC

Potentiellt oönskade program eller applikationer; Undvik att installera PUP/PUA

Hur man kontrollerar om en fil är skadlig eller inte på Windows 11/10

Hur man tar bort skadlig programvara från en Android-telefon

Fjärradministrationsverktyg: risker, hot, förebyggande