Cryptojacking det nya gruvhotet i webbläsaren du behöver veta om

Cryptojacking eller skadlig kryptominering(malicious cryptomining) är ett nytt trick som används för att bryta kryptovalutor(Cryptocurrencies) på en användares dator med sina CPU- resurser i bakgrunden utan deras vetskap. Vanligtvis laddar cyberbrottslingen ett skript i offrets webbläsare som innehåller en unik webbplatsnyckel för att tvinga användaren att berika dem.

Om du kämpar med en långsam dator eller internetuppkoppling, skyll inte bara på leverantören eller tjänsteleverantören ännu eftersom du kan vara ett offer för ett nytt trick som använts av hackarna som kallas webbläsaren Cryptojacking .

Utvecklingen av Cryptojacking tillskrivs det skyhöga intresset för kryptovalutor(Cryptocurrencies) under de senaste månaderna. Titta på Bitcoin under de senaste månaderna eller så, och dess värde har ökat med mer än 1 000%. Detta har även väckt uppmärksamhet från hackare och har därför gett upphov till farliga metoder som Crytptojacking .

Vad är Cryptojacking

Uppkomst(Emergence)

Innan vi förstår vad Cryptojacking är, låt oss först veta om Cryptomining .

Cryptomining eller Cryptocurrency Mining är den process genom vilken en kryptovaluta kommer till existens, med hjälp av blockchain-tekniken. Cryptomining låter också nya kryptovalutmynt släppas på marknaden. Gruvdrift(Mining) utförs av vissa kamrater i kryptovalutanätverket som tävlar (individuellt eller i grupp) för att lösa ett svårt matematiskt problem, kallat proof-of-work

I september 2017 debuterade Coinhive på marknaden och erbjöd sig att bryta kryptovalutan Monero ( XMR ). Coinhive erbjuder i princip en kod skriven i JavaScript som webbplatsägare helt enkelt kan bädda in på sin webbplats. Coinhive introducerade en ny affärsmodell för webbplats som hävdar att webbplatsägare kan ta bort annonser från sina webbplatser och ladda Coinhive istället.

När användare kommer åt en webbplats med Coinhive inbäddad, initierar Coinhive processen med kryptomining på uppdrag av webbplatsägaren genom att använda användarens systemresurser (det är därför PC:er ofta blir långsamma). Besökarna på webbplatsen representerar gruppen av noder som gör det intensiva beräkningsarbetet för att lösa det matematiska problemet. Men istället för att de får belöningen när de löser utmaningen, får webbplatsägaren den. Därför(Hence) kan webbplatsägare förmodligen fortfarande göra vinst och stödja sina företag, utan att de ska störa sina besökare med reklam.

Även om Coinhive var menat att vara legitimt, ledde dess koncept till uppkomsten av liknande programvara, som nu används av cyberbrottslingar för Kryptominering(Cryptomining abuse ) eller Cryptojacking.

Kort sagt, Cryptojacking är tekniken för att kapa webbläsare för att bryta kryptovaluta, utan användarens samtycke. Att leverera kryptovalutagruvarbetare genom skadlig programvara är ett känt faktum, men att bryta kryptovaluta när de kommer åt en webbsida är nytt och har lett till att angriparna missbrukar för personlig vinning.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

Cryptojacking är inte en traditionell skadlig programvara

Cryptojacking skadar inte din dator som traditionell skadlig programvara eller ransomware . Det lagrar eller låser inte heller något på hårddisken. Därför(Hence) är det i sig inte ett skadligt program som sådant, men det kan säkert introduceras i ditt system med skadlig programvara.

Cryptojacking , liknande skadlig programvara, använder dina PC-resurser utan din tillåtelse. Det kan få PC:n och webbläsarna att fungera extremt trögt, tömma batteriet och höja elräkningen utan att du ens inser detsamma.

Konsekvenser av Cryptojacking

Cryptojacking kan påverka Windows OS såväl som Mac OSX och Android . Det har rapporterats många fall av Cryptojacking nyligen. Några av de vanliga typerna inkluderar följande:

Webbplatser som använder Coinhive medvetet(Websites using Coinhive deliberately)

Pirates Bay var en av de första stora spelarna som gjorde sig skyldiga till att använda Coinhive medvetet. Problemet var att det gjordes transparent, utan besökarnas medgivande. När kryptominingskriptet upptäcktes, utfärdade Pirate Bay ett uttalande som nämnde att det testade denna lösning som en alternativ intäktskälla. Forskare fruktar att det finns många sådana webbplatser som redan använder Coinhive utan besökarnas medgivande.

Coinhive injiceras i komprometterade webbplatser(Coinhive injected into compromised websites)

Forskare identifierade komprometterade WordPress- och Magento - webbplatser som hade Coinhive eller en liknande JavaScript-baserad gruvarbetare injicerad i dem.

Läs(Read) : Vad du ska göra om Coinhive kryptominingskript infekterar din webbplats.

Kryptojackning med webbläsartillägg(Cryptojacking using browser extensions)

Kryptojackning i webbläsaren(In-browser) använder JavaScript på en webbsida för att bryta efter kryptovalutor. JavaScript körs på nästan alla webbplatser du besöker, så JavaScript -koden som ansvarar för mining i webbläsaren behöver inte installeras. Så fort du laddar sidan och gruvkoden i webbläsaren bara körs.

Det finns fall av webbläsartillägg som bäddar in Coinhive(Coinhive) där kryptomineringsmjukvara körs i bakgrunden och minerade "Monero" medan webbläsaren kördes - och inte bara när du besöker en specifik webbplats.

Kryptojackning med skadlig programvara(Cryptojacking with malware)

Detta är en annan typ av missbruk där Coinhive distribueras tillsammans med skadlig programvara genom en falsk Java -uppdatering.

Kryptojackning i Android-enheter(Cryptojacking in Android devices)

En Android- variant av Coinhive har upptäckts riktad mot ryska användare. Denna trend tyder på att Cryptojacking expanderar till mobilapplikationer också.

Typosquatted domäner som bäddar in Coinhive(Typosquatted domains embedding Coinhive)

Någon registrerade "twitter.com.com"-domänen och laddade Coinhive till den. I grund och botten skulle användare som skrev fel Twitters URL och landade på den webbsidan bryta Monero för domänägaren så länge de stannade kvar på webbsidan.

Kryptojackning genom molntjänster(Cryptojacking through cloud services)

Cyberbrottslingar kapar osäkra molnplattformar(Cloud) och använder dem för att bryta kryptovaluta.

Microsoft har meddelat att varianter av Coinhive har upptäckts i naturen. En sådan utveckling indikerar att Coinhives framgång har motiverat uppkomsten av liknande mjukvara av andra parter som vill ansluta sig till denna marknad.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

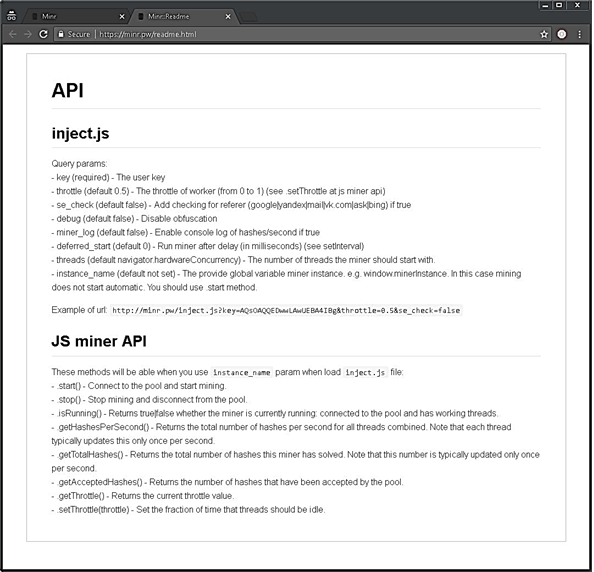

Minr – Ett Coinhive-(A Coinhive) alternativ dyker upp

Användningen av Coinhive av legitima användare har generellt sett minskat på grund av impopulariteten som den har fått sedan lanseringen. Coinhive är också lätt att spåra vilket är ett annat faktum att dess potentiella beundrare inte använder det på sin webbplats.

Så, som ett alternativ, har teamet till Minr utvecklat ett alternativ för " obfuscation ", vilket gör det mycket svårare att spåra gruvarbetaren. Detta underlättar den dolda användningen av verktyget. Den här funktionen är så effektiv att den döljer koden(hides the code) även för det populära anti-malware-verktyget Malwarebytes .

Hur man håller sig skyddad från Cryptojacking

Kryptovalutor & Blockchain-teknik tar över världen. Det skapar en inverkan på den globala ekonomin och orsakar också tekniska störningar . Alla har börjat fokusera på en så lukrativ marknad – och detta inkluderar också webbplatshackare. När avkastningen ökar bör vi förvänta oss att sådan teknik kommer att missbrukas.

Att vara observant när du surfar är något som du måste träna regelbundet om du vill hålla dig borta från Cryptojacking-bedrägerier. Du befinner dig på en intrång på webbplatsen om du ser en plötslig ökning i minnesanvändning och trög prestanda på din dator. Den bästa åtgärden här är att stoppa processen genom att lämna webbplatsen och inte besöka den igen.

Du bör också installera en bra säkerhetsprogramvara(good security software) och hålla den uppdaterad, samt aktivera brandväggar och inte klicka på misstänkta länkar medan du surfar(not click on suspicious links while browsing) .

Du kan använda Anti-WebMiner- program som en av försiktighetsåtgärderna.

Använd ett webbläsartillägg som blockerar webbplatser från att använda din CPU för kryptomining . Om du använder webbläsaren Chrome , installera sedan minerBlock(Install) -tillägget. Det är ett användbart tillägg för webbläsaren Chrome för att blockera webbaserade gruvarbetare för kryptovaluta över hela webben. Förutom CoinHive blockerar(CoinHive) den till och med Minr .

En annan nödvändig försiktighetsåtgärd är att uppdatera din Hosts-fil(Hosts file) för att blockera coinhive.com och andra domäner som är kända för att möjliggöra otillåten gruvdrift. Kom ihåg(Remember) att Cryptojacking fortfarande växer med fler och fler människor som drar till kryptovalutor, så dina blockeringslistor måste uppdateras regelbundet.

Förhindra CoinHive(Prevent CoinHive) från att infektera din webbplats

- Använd inga NULL- mallar eller plugins på din webbplats/forum.

- Håll ditt CMS uppdaterat till den senaste versionen.

- Uppdatera din värdprogramvara regelbundet ( PHP , Database , etc.).

- Säkra din webbplats(Secure your website) med webbsäkerhetsleverantörer som Sucuri , Cloudflare , Wordfence , etc.

- Ta grundläggande försiktighetsåtgärder för att säkra din blogg(precautions to secure your blog) .

Stay alert, stay safe!

Related posts

Hur undviker man nätfiske och attacker?

Vad är Remote Access Trojan? Förebyggande, upptäckt och borttagning

Ta bort virus från USB-minnet med kommandotolken eller batchfil

Rogue Security Software eller Scareware: Hur kontrollerar, förhindrar, tar bort?

Vad är Win32: BogEnt och hur tar man bort det?

Vad är CandyOpen? Hur tar man bort CandyOpen från Windows 10?

Hur identifierar Microsoft skadlig programvara och potentiellt oönskade applikationer

Vad är Living Off The Land-attackerna? Hur håller man sig säker?

Hur man använder Malwarebytes Anti-Malware för att ta bort skadlig programvara

Hur man använder Avast Boot Scan för att ta bort skadlig programvara från Windows PC

Vad är FileRepMalware? Ska du ta bort det?

DLL-kapning av sårbarhetsattacker, förebyggande och upptäckt

Vad är IDP.generic virus och hur tar man bort det?

De bästa skannrarna för virus och skadlig programvara GARANTERAT för att kärnva ur alla virus

Den angivna modulen kunde inte hittas fel på Windows 11/10

Fjärradministrationsverktyg: risker, hot, förebyggande

Potentiellt oönskade program eller applikationer; Undvik att installera PUP/PUA

Hur man avinstallerar eller tar bort Driver Tonic från Windows 10

Webbläsarkapning och gratis borttagningsverktyg för webbläsarkapare

3 sätt att bli av med virus, spionprogram och skadlig programvara